NoEscape es una forma de ransomware, que es un software malicioso que cifra archivos en la computadora de la víctima y exige un rescate a cambio de la clave de descifrado. Inicialmente, este malware se dirigía tanto a máquinas Windows como a Linux, así como a VMware ESXi. Por lo general, se infiltra en un sistema como un archivo dejado caer por otro malware o como un archivo descargado sin saberlo por los usuarios mientras visitan sitios web sospechosos. Los expertos de SalvageData recomiendan medidas proactivas de seguridad de datos, como copias de seguridad periódicas, prácticas sólidas de ciberseguridad y mantener el software actualizado, para protegerse contra ataques de ransomware. Y,En caso de un ataque de ransomware, comuníquese con nuestroexpertos en recuperación de ransomwareinmediatamente.

¿Qué tipo de malware es NoEscape?

NoEscape es una operación de ransomware que se cree que es un cambio de marca de Avaddon, una banda de ransomware que cerró y liberó sus claves de descifrado, comoComputadora que suenareportado por primera vez. Se ofrece como un servicio a otros delincuentes que actúan como afiliados o clientes. Es un Ransomware-as-a-Service (RaaS), un tipo de ransomware que se ofrece como servicio a otros delincuentes que actúan como afiliados o clientes.

Todo lo que sabemos sobre NoEscape Ransomware

Nombre confirmado

- Virus sin escape

Tipo de amenaza

- ransomware

- Virus criptográfico

- casillero de archivos

- Doble extorsión

Extensión de archivos cifrados

- Extensión aleatoria

Mensaje exigente de rescate

- CÓMO_RECOVER_FILES.txt

- Puede tener un nombre de archivo diferente según el grupo de atacantes.

Nombres de detección

- avastWin32: RansomX-gen [Rescate]

- EmsisoftTrojan.GenericKD.67371017 (B)

- MalwarebytesRescate.Avaddon

- KasperskyHEUR:Trojan-Ransom.Win32.Generic

- SofosMal/Genérico-S

- microsoftTroyano:Win32/Noescape!ic

Métodos de distribución

- Archivos adjuntos de correo electrónico infectados

- Descargas maliciosas

- Eliminado por otro malware

Consecuencias

- Los archivos se cifran y bloquean hasta el pago del rescate.

- Fuga de datos

- Doble extorsión

¿Existe un descifrador gratuito disponible?

No.No existe ningún descifrador público conocido para el ransomware NoEscape disponible en este momento.

¿Cuáles son los IOC del ransomware NoEscape?

Los indicadores de compromiso (IOC) son artefactos observados en una red o en un sistema operativo que indican una intrusión informática con alta confianza. Los IOC se pueden utilizar para la detección temprana de futuros intentos de ataque utilizando sistemas de detección de intrusiones y software antivirus. Es importante tener en cuenta que la implementación específica del ransomware NoEscape y los IOC pueden variar según el afiliado o cliente que utilice el ransomware como servicio.

¿Qué hay en la nota de rescate de NoEscape?

La nota de rescate de NoEscape normalmente contiene un mensaje para la víctima indicando que su red ha sido pirateada e infectada por el grupo NoEscape. La nota de rescate también contiene una "identificación personal" necesaria para iniciar sesión en el sitio de pago Tor del actor de la amenaza y acceder a la negociación única de la víctima. Sin embargo, el contenido específico de la nota de rescate puede variar según la versión del ransomware y el afiliado o cliente que utiliza RaaS.

Si se da cuenta de que es víctima de ransomware, ponerse en contacto con los expertos en eliminación de ransomware de SalvageData le proporcionará un servicio seguro de recuperación de datos y eliminación de ransomware después de un ataque.

¿Cómo se propaga el ransomware NoEscape?

NoEscape ransomware se propaga a través de varios métodos, que incluyen:

- Archivos adjuntos de correo electrónico infectados.El ransomware se puede distribuir a través de archivos adjuntos de correo electrónico infectados que contienen macros.

- Descargas maliciosas.Los usuarios pueden descargar el ransomware NoEscape sin saberlo cuando visitan sitios web sospechosos.

- Eliminado por otro malware.El ransomware NoEscape puede ser eliminado por otro malware en el sistema de la víctima

¿Cómo funciona el ransomware NoEscape?

NoEscape ransomware es capaz de cifrar datos en máquinas Windows y Linux, así como en VMware ESXi. Sin embargo, sólo puede ejecutarse en un sistema operativo Windows NT 10.0. La implementación y las técnicas específicas pueden variar según el afiliado o cliente que utilice el ransomware como servicio.

Método de cifrado

NoEscape ransomware utiliza un método de criptografía híbrida para cifrar archivos y proteger sus claves. Las cargas útiles de ransomware admiten múltiples modos de cifrado, incluido el completo, rápido o seguro, además de aprovechar RSA y ChaCha20 para archivos específicos. Mientras que el ransomware Avaddon utilizaba el algoritmo AES, NoEscape cambió a Salsa20 para cifrar archivos.

Nota de rescate

NoEscape ransomware deja una nota de rescate en la computadora de la víctima, que contiene un mensaje para la víctima de que su red ha sido pirateada e infectada por el grupo NoEscape. La nota sirve como canal de comunicación a través del cual las víctimas pueden seguir los pasos especificados para interactuar con los desarrolladores del ransomware. La nota de rescate también contiene una "identificación personal" necesaria para iniciar sesión en el sitio de pago Tor del actor de la amenaza y acceder a la negociación única de la víctima.

Pago

La nota de rescate suele contener una descripción de cómo comprar la herramienta de descifrado a los desarrolladores del ransomware. Las víctimas deben pagar el rescate en criptomonedas, y el monto del rescate varía según la gravedad del ataque y la variante específica del ransomware.¡No pagues el rescate!Ponerse en contacto con un servicio de eliminación de ransomware no sólo puede restaurar sus archivos sino también eliminar cualquier amenaza potencial.

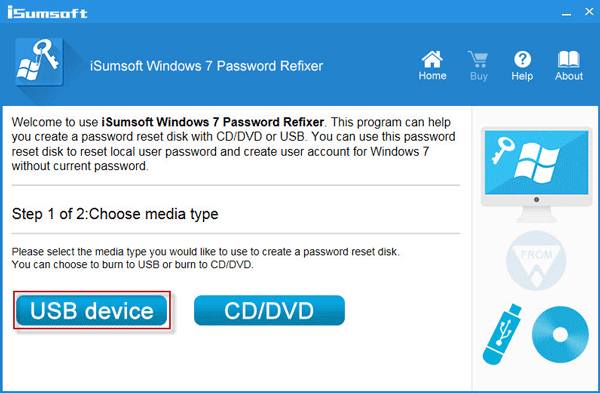

Cómo manejar un ataque de ransomware NoEscape

Importante:El primer paso después de identificar los IOC de NoEscape es recurrir a su Plan de respuesta a incidentes (IRP). Idealmente, tiene un Retenedor de respuesta a incidentes (IRR) con un equipo confiable de profesionales con los que se puede contactar las 24 horas del día, los 7 días de la semana, los 365 días del año, y que pueden tomar medidas inmediatas que evitarán la pérdida de datos, reducirán o eliminarán el pago del rescate y lo ayudarán a superar cualquier responsabilidad legal. Según nuestro conocimiento, con la información que tenemos en el momento de publicar este artículo, el primer paso que tomaría un equipo de expertos en recuperación de ransomware es aislar la computadora infectada desconectándola de Internet y eliminando cualquier dispositivo conectado. dispositivo. Simultáneamente, este equipo lo ayudará a comunicarse con las autoridades locales de su país. Para los residentes y empresas de EE. UU., es eloficina local del FBIy elCentro de denuncias de delitos en Internet (IC3). Para informar un ataque de ransomware, debe recopilar toda la información que pueda al respecto, incluida:

- Capturas de pantalla de la nota de rescate

- Comunicaciones con los actores del ransomware (si los tiene)

- Una muestra de un archivo cifrado

Sin embargo, si no tiene un IRP o TIR, aún puedepóngase en contacto con profesionales de eliminación y recuperación de ransomware. Este es el mejor curso de acción y aumenta en gran medida las posibilidades de eliminar con éxito el ransomware, restaurar los datos y prevenir futuros ataques. Te recomendamos quedejar cada máquina infectada como estáy llamar a unservicio de recuperación de ransomware de emergencia.Reiniciar o apagar el sistema puede comprometer el proceso de recuperación. Capturar la RAM de un sistema activo puede ayudar a obtener la clave de cifrado, y capturar un archivo dropper puede sufrir ingeniería inversa y conducir al descifrado de los datos o a la comprensión de cómo funciona.

Qué NO hacer para recuperarse de un ataque de ransomware NoEscape

Usted debeno eliminar el ransomwarey conservar todas las pruebas del ataque. Eso es importante paraforense digitalpara que los expertos puedan rastrear hasta el grupo de piratas informáticos e identificarlos. Es utilizando los datos de su sistema infectado que las autoridades puedenInvestigar el ataque y encontrar al responsable.Una investigación de un ciberataque no se diferencia de cualquier otra investigación criminal: necesita pruebas para encontrar a los atacantes.

1. Contactar a su proveedor de respuesta a incidentes

Una respuesta a un incidente cibernético es el proceso de responder y gestionar un incidente de ciberseguridad. Un anticipo de respuesta a incidentes es un acuerdo de servicio con un proveedor de ciberseguridad que permite a las organizaciones obtener ayuda externa con incidentes de ciberseguridad. Proporciona a las organizaciones una forma estructurada de experiencia y soporte a través de un socio de seguridad, lo que les permite responder de manera rápida y efectiva durante un incidente cibernético. Un anticipo de respuesta a incidentes ofrece tranquilidad a las organizaciones, ofreciendo soporte experto antes y después de un incidente de ciberseguridad. La naturaleza y estructura específicas de un contrato de respuesta a incidentes variarán según el proveedor y los requisitos de la organización. Un buen contrato de respuesta a incidentes debe ser sólido pero flexible y brindar servicios probados para mejorar la postura de seguridad a largo plazo de una organización.Si se comunica con su proveedor de servicios de IR, él se encargará de todo lo demás.Sin embargo, si decide eliminar el ransomware y recuperar los archivos con su equipo de TI, puede seguir los siguientes pasos.

2. Identificar la infección ransomware

Puedeidentificar qué ransomwareinfectó su máquina por la extensión del archivo (algunos ransomware usan la extensión del archivo como nombre), o estará en la nota de rescate. Con esta información, puede buscar una clave de descifrado pública. También puede verificar el tipo de ransomware por sus IOC. Los indicadores de compromiso (IOC) son pistas digitales que los profesionales de la ciberseguridad utilizan para identificar compromisos del sistema y actividades maliciosas dentro de una red o entorno de TI. Son esencialmente versiones digitales de evidencia dejada en la escena del crimen, y los IOC potenciales incluyen tráfico de red inusual, inicios de sesión de usuarios privilegiados de países extranjeros, solicitudes DNS extrañas, cambios en los archivos del sistema y más. Cuando se detecta un COI, los equipos de seguridad evalúan posibles amenazas o validan su autenticidad. Los IOC también proporcionan evidencia de a qué tenía acceso un atacante si se infiltraba en la red.

Ver también:MedusaLocker ransomware: guía completa

3. Eliminar el ransomware y eliminar los kits de exploits

Antes de recuperar sus datos, debe garantizar que su dispositivo esté libre de ransomware y que los atacantes no puedan realizar un nuevo ataque a través de kits de exploits u otras vulnerabilidades. Un servicio de eliminación de ransomware puede eliminar el ransomware, crear un documento forense para investigación, eliminar vulnerabilidades y recuperar sus datos. Utilice software antimalware/antiransomware para poner en cuarentena y eliminar el software malicioso.

Importante:Al ponerse en contacto con los servicios de eliminación de ransomware, puede asegurarse de que su máquina y su red no tengan rastros del ransomware NoEscape. Además, estos servicios pueden parchear su sistema, evitando nuevos ataques de ransomware.

4. Utilice una copia de seguridad para restaurar los datos.

Las copias de seguridad son la forma más eficiente de recuperar datos. Asegúrese de realizar copias de seguridad diarias o semanales, según su uso de datos.

5. Póngase en contacto con un servicio de recuperación de ransomware

Si no tiene una copia de seguridad o necesita ayuda para eliminar el ransomware y eliminar las vulnerabilidades, comuníquese con un servicio de recuperación de datos. Pagar el rescate no garantiza que se le devolverán sus datos. La única forma garantizada de restaurar cada archivo es si tiene una copia de seguridad del mismo. Si no lo hace, los servicios de recuperación de datos de ransomware pueden ayudarlo a descifrar y recuperar los archivos. Los expertos de SalvageData pueden restaurar sus archivos de manera segura y evitar que NoEscape ransomware ataque su red nuevamente. Comuníquese con nuestros expertos las 24 horas, los 7 días de la semana para obtener un servicio de recuperación de emergencia.

Prevenir un ataque de ransomware

Prevenir el ransomware es la mejor solución para la seguridad de los datos. es más fácil y económico que recuperarse de ellos. El ransomware NoEscape puede costarle el futuro a su empresa e incluso cerrarle las puertas. Estos son algunos consejos para asegurarse de que puedaevitar ataques de ransomware:

- Instale software antivirus y antimalware.

- Emplear soluciones confiables de ciberseguridad.

- Utilice contraseñas fuertes y seguras.

- Mantener el software y los sistemas operativos actualizados.

- Implemente firewalls para mayor protección.

- Crea un plan de recuperación de datos.

- Programe copias de seguridad periódicamente para salvaguardar sus datos.

- Tenga cuidado con los archivos adjuntos de correo electrónico y las descargas de fuentes desconocidas o sospechosas.

- Verifique la seguridad de los anuncios antes de hacer clic en ellos.

- Acceda a sitios web únicamente de fuentes confiables.

Si sigue estas prácticas, podrá fortalecer su seguridad en línea y protegerse de posibles amenazas.