Recientemente, el ransomware atacó algunas instalaciones no seguras de MongoDB y exigió un rescate por los datos. Aquí presentaremosMongoDBy examine algunos pasos que puede seguir para asegurar y proteger su base de datos.

¿Qué es MongoDB?

MongoDB es una base de datos de código abierto que almacena datos utilizando un modelo de datos de documentos flexible. MongoDB se diferencia de las bases de datos tradicionales que se crean utilizando tablas y filas, mientras que MongoDB utiliza una arquitectura de colecciones y documentos.

Siguiendo un diseño de esquema dinámico, MongoDB permite que los documentos de una colección tengan diferentes campos y estructuras. La base de datos utiliza un formato de intercambio de datos y almacenamiento de documentos llamado BSON, que proporciona una representación binaria de documentos similares a JSON. Esto hace que la integración de datos para ciertos tipos de aplicaciones sea más rápida y sencilla.

Leer:

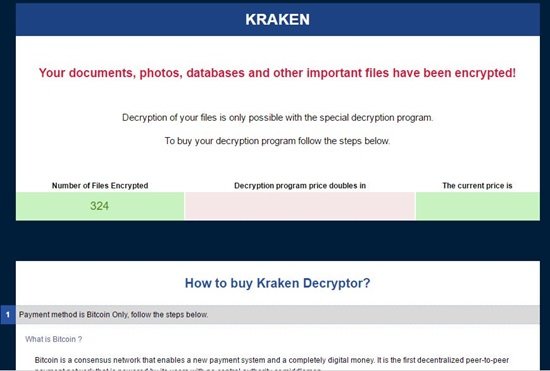

El ransomware ataca los datos de MongoDB

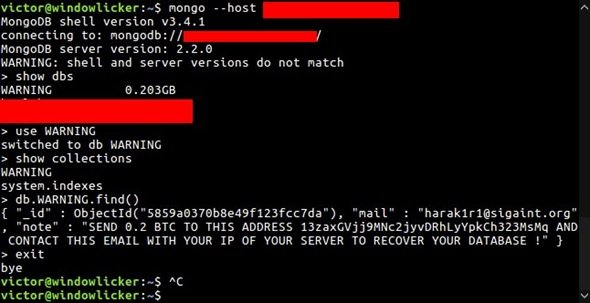

Ha habido una serie deen instalaciones de MongoDB mal aseguradas.

Hace unos años, Victor Gevers, experto en seguridad, descubrió 200 instalaciones de MongoDB que fueron atacadas y retenidas para pedir rescate. Sin embargo, pronto las instalaciones infectadas se dispararon a 2000 bases de datos, según informó otro investigador de seguridad,Fundador John Matherly. Los informes iniciales sugirieron entonces que los atacantes exigían 1como rescate.

Cada vez más piratas informáticos están haciendo lo mismo: acceder, copiar y eliminar bases de datos mal configuradas para Ransom.

¿Cómo se cuela MongoDB Ransomware?

Los servidores MongoDB a los que se puede acceder a través de Internet sin contraseña han sido los objetivos de los piratas informáticos. Por lo tanto, los administradores de servidores que eligen ejecutar sus servidoressin contraseñay empleadonombres de usuario predeterminadosFueron fácilmente detectados por los piratas informáticos.

Lo que es peor, hay casos en los que el mismo servidor está siendore-hackeado por diferentes grupos de hackersque han estado reemplazando las notas de rescate existentes con las suyas propias, lo que hace imposible que las víctimas sepan si están pagando al delincuente correcto, y mucho menos si sus datos pueden recuperarse. Por lo tanto, no hay certeza de que se devuelva alguno de los datos robados. Por lo tanto, incluso si pagó el rescate, es posible que sus datos aún desaparezcan.

seguridad mongodb

Es imprescindible que los Administradores de Servidores asignen uny nombre de usuario para acceder a la base de datos. También se recomienda a las empresas que utilizan la instalación predeterminada de MongoDB queactualizar su software, configurar la autenticación ybloquear el puerto 27017que ha sido el mayor objetivo de los piratas informáticos.

Pasos para proteger sus datos de MongoDB

- Hacer cumplir el control de acceso y la autenticación

Comience habilitando el control de acceso de su servidor y especifique el mecanismo de autenticación. La autenticación requiere que todos los usuarios proporcionen credenciales válidas antes de poder conectarse al servidor.

lo últimoMongo DB 3.4La versión le permite configurar la autenticación en un sistema desprotegido sin incurrir en tiempo de inactividad.

- Configurar el control de acceso basado en roles

En lugar de proporcionar acceso completo a un conjunto de usuarios, cree roles que definan el acceso exacto que un conjunto de usuarios necesita. Siga un principio de privilegio mínimo. Luego cree usuarios y asígneles solo los roles que necesitan para realizar sus operaciones.

- Cifrar comunicación

Los datos cifrados son difíciles de interpretar y no muchos piratas informáticos pueden descifrarlos con éxito. Configure MongoDB para usar TLS/SSL para todas las conexiones entrantes y salientes. Utilice TLS/SSL para cifrar la comunicación entre los componentes Mongod y Mongos del cliente MongoDB y entre todas las aplicaciones y MongoDB.

Con MongoDB Enterprise 3.2, el cifrado en reposo nativo del motor de almacenamiento WiredTiger se puede configurar para cifrar datos en la capa de almacenamiento. Si no está utilizando el cifrado de WiredTiger en reposo, los datos de MongoDB deben cifrarse en cada host mediante un sistema de archivos, un dispositivo o un cifrado físico.

- Limitar la exposición de la red

Para limitar la exposición de la red, asegúrese de que MongoDB se ejecute en un entorno de red confiable. Los administradores solo deben permitir que los clientes confiables accedan a las interfaces y puertos de red donde están disponibles las instancias de MongoDB.

- Copia de seguridad de tus datos

MongoDB Cloud Manager y MongoDB Ops Manager brindan respaldo continuo con recuperación en un momento dado, y los usuarios pueden habilitar alertas en Cloud Manager para detectar si su implementación está expuesta a Internet.

- Actividad del sistema de auditoría

Los sistemas de auditoría periódicamente garantizarán que usted esté al tanto de cualquier cambio irregular en su base de datos. Realice un seguimiento del acceso a las configuraciones y datos de la base de datos. MongoDB Enterprise incluye una función de auditoría del sistema que puede registrar eventos del sistema en una instancia de MongoDB.

- Ejecute MongoDB con un usuario dedicado

Ejecute procesos de MongoDB con una cuenta de usuario de sistema operativo dedicada. Asegúrese de que la cuenta tenga permisos para acceder a los datos, pero no permisos innecesarios.

- Ejecute MongoDB con opciones de configuración segura

MongoDB admite la ejecución de código JavaScript para determinadas operaciones del lado del servidor: mapReduce, group y $where. Si no utiliza estas operaciones, deshabilite las secuencias de comandos del lado del servidor mediante el comando--noscriptingopción en la línea de comando.

Utilice únicamente el protocolo de conexión MongoDB en implementaciones de producción. Mantenga habilitada la validación de entrada. MongoDB habilita la validación de entrada de forma predeterminada a través de la configuración wireObjectCheck. Esto garantiza que todos los documentos almacenados por la instancia de mongod sean BSON válidos.

- Solicite una Guía de implementación técnica de seguridad (cuando corresponda)

La Guía de implementación técnica de seguridad (STIG) contiene pautas de seguridad para implementaciones dentro del Departamento de Defensa de los Estados Unidos. MongoDB Inc. proporciona su STIG, previa solicitud, para situaciones en las que sea necesario. Puede solicitar una copia para más información.

- Considere el cumplimiento de los estándares de seguridad

Para aplicaciones que requieren cumplimiento con HIPAA o PCI-DSS, consulte la Arquitectura de referencia de seguridad de MongoDB.aquípara obtener más información sobre cómo puede utilizar las capacidades de seguridad clave para crear una infraestructura de aplicaciones compatible.

Cómo saber si su instalación de MongoDB está pirateada

- Verifique sus bases de datos y colecciones. Los piratas informáticos suelen eliminar bases de datos y colecciones y reemplazarlas por unas nuevas mientras exigen un rescate por la original.

- Si el control de acceso está habilitado, audite los registros del sistema para detectar intentos de acceso no autorizados o actividades sospechosas. Busque comandos que eliminaron sus datos, modificaron usuarios o crearon el registro de demanda de rescate.

Tenga en cuenta que incluso después de pagar el rescate, no se garantizará la devolución de sus datos. Por lo tanto, después del ataque, su primera prioridad debe ser proteger su(s) clúster(es) para evitar futuros accesos no autorizados.

¿Cómo protejo mi base de datos MongoDB?

En este artículo se mencionan varias cosas que puede hacer para proteger su base de datos MongoDB, y algunos de los consejos y trucos. Por ejemplo, puede imponer el control de acceso y la autenticación, configurar el control de acceso basado en roles, cifrar sus comunicaciones, establecer un límite para la exposición de la red, etc. Aparte de esto, se recomienda que haga una copia de seguridad continua de sus datos para estar siempre seguro.

¿MongoDB es una base de datos segura?

Sí, MongoDB es una base de datos segura que puedes utilizar para casi cualquier propósito. Es una gran alternativa a Apache, DynamoDB, Redis, etc. Hablando de seguridad, puedes usarlo para hacer cosas en tus proyectos. Se necesitan varias medidas de seguridad para que las cosas sean seguras para los usuarios.

Si realiza copias de seguridad, cuando restaure la versión más reciente, puede evaluar qué datos pueden haber cambiado entre la copia de seguridad más reciente y el momento del ataque. Para más, visitamongodb.com.

![Modo Monitor de módulo Error de encendido en VMware [Reparación]](https://elsefix.com/tech/tejana/wp-content/uploads/2024/11/module-monitor-failed.png)

![[Firefox Fix] Todos los complementos existentes se desactivaron, no pueden instalar nuevas extensiones](https://media.askvg.com/articles/images5/Disable_Addon_Signature_Check_Firefox.png)