Clop je ransomwarová rodina, která šifruje soubory a přidává k nim příponu .clop, např. photo1.jpg se přejmenuje na photo1.jpg.clop. Byl objeven v roce 2019 a od té doby se zaměřuje na podniky a organizace po celém světě. Clop je nástupcem ransomwaru CryptoMix, který je považován za ruskou hackerskou skupinu. V poslední době také varianty používají názevCl0p, s číslem 0 namísto písmene „o“. Přestože jde o různé způsoby zápisu, jedná se o stejný ransomware.Ransomware Cloptaké zanechá výkupné v každé složce v počítači. Dopis požaduje platbu v bitcoinech, Ethereu, Monero nebo jiné kryptoměně.

Jaký druh malwaru je Clop?

Clop je ransomware, typ malwaru, který šifruje a zamyká soubory obětí a poté požaduje výkupné výměnou za dešifrovací klíč. Toto je malware typu Ransomware as a Service (RaaS). To znamená, že skupiny kybernetických útočníků, známé jako přidružené společnosti, používají šifrovací software Clop a poté platí za vývojáře ransomwaru. Protože Clop používá symetrickou nebo asymetrickou kryptografii, je obnova souborů bez zálohy extrémně náročná. Ale ne nemožné. Odborníci na obnovu ransomwaru SalvageData mohou pracovat s vašimi daty a bezpečně je obnovit.

Vše, co víme o Clop ransomwaru

Potvrzené jméno

- Clop virus

Typ hrozby

- Ransomware

- Kryptovirus

- Skříňka na soubory

Přípona šifrovaných souborů

- .clop

- .CIop (s velkým i)

- .CIIp

- .Cllp

- .C_L_O_P

Zpráva požadující výkupné

- ClopReadMe.txt

- README_README.txt

- Cl0pReadMe.txt

- READ_ME_!!!.TXT

Je k dispozici bezplatný dešifrovací nástroj?

Funguje decryptor?Varianta clop ransomware pro Linux je chybný algoritmus, který umožňuje obětem dešifrovat soubory bez placení výkupného. Oběti Windows mohou kontaktovat služby pro obnovu ransomwaru za účelem dešifrování. A pokud jsou soubory poškozené, mohou tyto služby také pomoci je opravit.Názvy detekcí

- AvastWin32:RansomX-gen [Ransom]

- AVGWin32:RansomX-gen [Ransom]

- EmsisoftTrojan.GenericKD.64578249 (B)

- KasperskyHEUR:Trojan-Ransom.Win32.KlopRansom.g

- MalwarebytesRansom.FileCryptor

- MicrosoftVýkupné: Win32/HydraCrypt!MTB

Příznaky

- Nelze otevřít soubory uložené v počítači

- Požadavek na výkupné na ploše a v každé složce

- Soubory mají novou příponu (např. název_souboru1.clop)

- Poznámka s pokyny se objeví, když se oběť pokusí otevřít zašifrovaný soubor

Rodina ransomwaru, typ a varianta

- Clop je varianta CryptoMix ransomware.

- Je to rodina ransomwaru.

- Může mít varianty jako Clop a Cl0p (s číslem 0)

Distribuční metody

- Infikované e-mailové přílohy (phishingové e-maily)

- Torrentové webové stránky (infikované odkazy nebo soubory)

- Škodlivé reklamy (malvertising)

Důsledky

- Soubory jsou zašifrovány a uzamčeny až do zaplacení výkupného

- Krádež hesel

- Lze nainstalovat další malware

- Únik dat

Prevence

- Antivirus a anti-malware

- Aktualizovaný software

- Aktualizovaný operační systém (OS)

- Firewally

- Neotevírejte přílohu e-mailu z neznámého zdroje

- Nestahujte soubory z podezřelých webových stránek

- Neklikejte na reklamy, pokud si nejste jisti, že je to bezpečné

- Na webové stránky přistupujte pouze z důvěryhodných zdrojů

Jak Clop infikoval váš počítač

Clop ransomware si najde cestu do vašeho počítače nebo sítě mnoha způsoby:

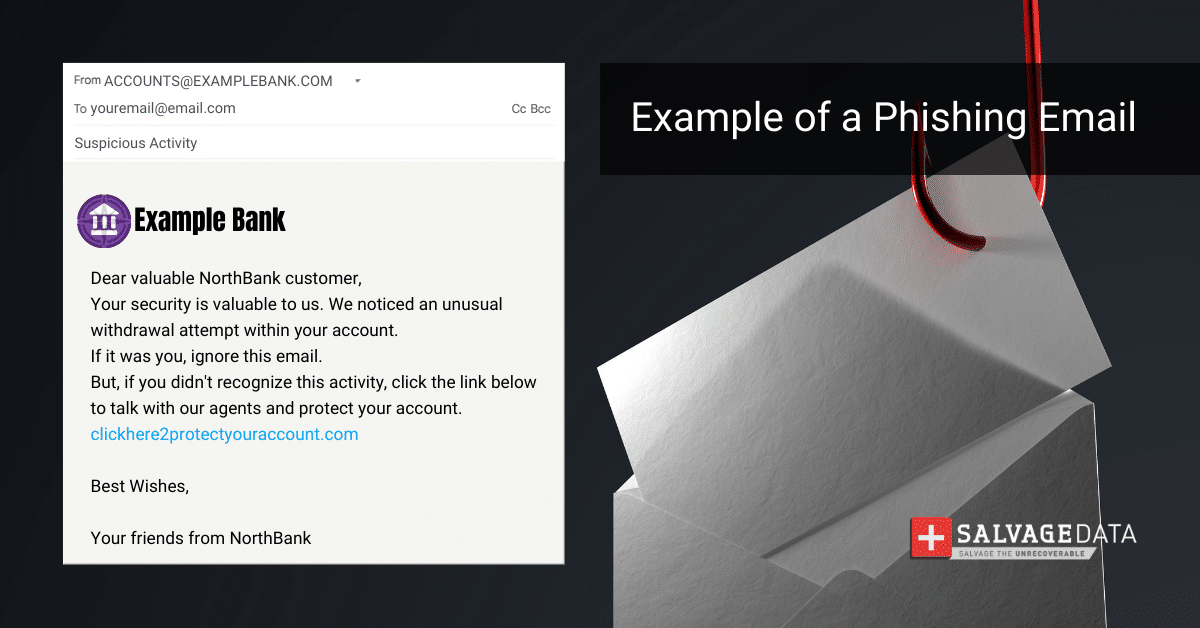

- Spamové e-mailové kampaně. Jedná se o phishingový e-mailový útok, při kterém hackeři používají sociální inženýrství k oklamání obětí, aby klikaly na škodlivé odkazy nebo přílohy. Poté se do počítače stáhne exploit kit a aktéři hrozby mohou kdykoli spustit ransomware. Tyto e-maily mohou být cíleny, když hackeři zamýšlejí získat přístup ke konkrétní firmě, nebo mohou být necíleným phishingem, když posílají hromadnou malwarovou spamovou kampaň.

- Neoficiální zdroje stahování softwaru a cracky.Pirátský software a crack jsou obvykle škodlivé programy. Tento software také nebude mít aktualizace potřebné k vylepšení programu a zabránění zranitelnosti, které mohou hackeři zneužít.

- trojské koně.Trojan je software, který slibuje provedení jednoho úkolu, ale vykoná jiný, většinou škodlivý. Mají podobu falešných programů, příloh a dalších typů souborů, které klamou oběti.

- Zranitelná vzdálená služba.Dalším způsobem, jak k útokům Clop ransomware dochází, je prostřednictvím nezabezpečených externích vzdálených služeb. Útočníci budou využívat nástroje protokolu RDP (Remote Desktop Protocol), jejichž přihlašovací údaje jsou známé, znovu použité, slabé nebo přeformulované, aby získali přístup k podnikovým sítím a unikli data.

- Známá zranitelnost softwaru.Hackeři používají software se známými zranitelnostmi také k útokům na podniky. Proto je také velmi důležité udržovat každý software aktualizovaný a chránit nástroje vzdálené správy, jako je RDP.

Clop výkupné

Výkupné Clop bude v každé složce ve vašem počítači a na ploše jako textový soubor. Toto je ukázka výkupného:

Důležité:V březnu 2020 vývojáři Clop vytvořili webovou stránku hostovanou na temném webu, aby odhalili data od těch, kteří nezaplatili výkupné. Ale nenechte se zastrašit.Kontaktujte úřady a pomozte s vyšetřováním trestných činů spoluprací s digitální forenzní.

Jak Clop funguje

Clop ransomware napadá obranu Windows a pokouší se deaktivovat Windows Defender a odstranit Microsoft Security Essentials. Proto je udržování aktuálního operačního systému Windows také velmi důležité pro kybernetickou bezpečnost. Nové aktualizace mohou mít vylepšené vrstvy ochrany proti ransomwaru, jako je Clop. Ransomware Clop se také zaměřuje na podniky a podniky, které chtějí získat své finanční záznamy, e-maily a dokonce i zálohy. Vždy tedy udržujte alespoň jednu aktualizovanou zálohu offline, abyste zabránili krádeži dat kyberzločinci.

1. Počáteční přístup

Clop se dostane do počítače prostřednictvím nevyžádaných e-mailových příloh, trojských koní, hypertextových odkazů, cracků, nechráněných připojení Remote Desktop Protocol (RDP), infikovaných webových stránek a dalších. Poté prohledá zařízení a hledá v síti zranitelná místa.

2. Laterální pohyb, objevování a obranný únik

Poté se ransomware rozšíří po síti prostřednictvím bočního pohybu. Během této fáze aktéři Clop shromažďují informace, eskalují oprávnění a pohybují se v síti laterálně. Clop na kompromitovaný počítač nainstaluje další malware a také jej prohledá, aby zkontroloval, zda se jedná o firemní počítač nebo jednotlivce. Pokud se jedná o osobní počítač, malware zastaví škodlivé chování a smaže se. Pokud se však jedná o podnikový stroj, nainstaluje hackerský nástroj Cobalt Strike.

3. Exfiltrace

Hackeři pak budou hledat utajovaná, kritická a citlivá data a exfiltrovat je. Později požadují platbu, aby tyto informace neunikly.

4. Dopad

Kromě šifrování vašich souborů a hrozby úniku dat vývojáři Clop také navrhli ransomware tak, aby vytvořil složku s více škodlivými soubory pro další útoky. Kontaktování služby pro odstranění ransomwaru může nejen obnovit vaše soubory, ale také odstranit potenciální nové hrozby Clop.

Další čtení:MEOW Ransomware: Kompletní průvodce

Jak zvládnout útok Clop ransomware

Prvním krokem k zotavení z útoku Clop je izolovat infikovaný počítač odpojením od internetu a odebráním jakéhokoli připojeného zařízení. Poté musíte kontaktovat místní úřady. V případě obyvatel a podniků USA je tomístní pobočka FBIaInternet Crime Complaint Center (IC3).Chcete-li nahlásit útok ransomware, musíte o něm shromáždit všechny dostupné informace, včetně:

- Snímky obrazovky výkupného

- Komunikace s herci Clop (pokud je máte)

- Ukázka zašifrovaného souboru

Musítenevymazat ransomwarea uschovejte si všechny důkazy o útoku. To je důležité prodigitální forenznítakže odborníci mohou vystopovat zpět ke skupině hackerů a identifikovat je. Úřady mohou využívat data ve vašem infikovaném systémuprozkoumat útok a najít odpovědného.Vyšetřování kybernetických útoků se neliší od jakéhokoli jiného vyšetřování trestných činů: potřebuje důkazy k nalezení útočníků. Po izolaci zařízení a kontaktování úřadů musíte k získání dat postupovat podle následujících kroků:

1. Kontaktujte svého poskytovatele reakce na incidenty

Reakce na kybernetický incident je proces reakce na kybernetický bezpečnostní incident a jeho řízení. Incident Response Retainer je servisní smlouva s poskytovatelem kybernetické bezpečnosti, která organizacím umožňuje získat externí pomoc s kybernetickými bezpečnostními incidenty. Poskytuje organizacím strukturovanou formu odborných znalostí a podpory prostřednictvím bezpečnostního partnera, což jim umožňuje rychle a efektivně reagovat v případě kybernetického incidentu. Zásobník reakce na incident nabízí organizacím klid a nabízí odbornou podporu před a po kybernetickém bezpečnostním incidentu. Konkrétní povaha a struktura úložiště odezvy na incident se bude lišit podle poskytovatele a požadavků organizace. Dobrý zálohovač reakce na incidenty by měl být robustní, ale flexibilní a měl by poskytovat osvědčené služby ke zlepšení dlouhodobého bezpečnostního postavení organizace.

2. Identifikujte infekci ransomware

Můžeteurčit, který ransomwareinfikoval váš počítač příponou souboru (některý ransomware používá příponu souboru jako svůj název), nebo bude na poznámce o výkupném. S těmito informacemi můžete hledat veřejný dešifrovací klíč. V případě ransomwaru Clop mají systémy založené na Linuxu decryptor. Typ ransomwaru můžete také zkontrolovat podle jeho IOC. Indicators of Compromise (IOC) jsou digitální vodítka, která odborníci na kybernetickou bezpečnost používají k identifikaci systémových kompromitů a škodlivých aktivit v rámci sítě nebo IT prostředí. Jsou to v podstatě digitální verze důkazů zanechaných na místě činu a mezi potenciální MOV patří neobvyklý síťový provoz, privilegovaná přihlášení uživatelů z cizích zemí, podivné požadavky DNS, změny systémových souborů a další. Když je detekován IOC, bezpečnostní týmy vyhodnotí možné hrozby nebo ověří jeho pravost. MOV také poskytují důkazy o tom, k čemu měl útočník přístup, pokud by do sítě pronikl.

Clop ransomware IOC

- 9d59ee5fc7898493b855b0673d11c886882c5c1d

- f4492b2df9176514a41067140749a54a1cfc3c49

- 2950a3fcdd4e52e2b9469a33eee1012ef58e72b6

- 37a62c93ba0971ed7f77f5842d8c9b8a4475866c

- a71c9c0ca01a163ea6c0b1544d0833b57a0adcb4

- 21bdec0a974ae0f811e056ce8c7e237fd7c220c1

- 0a7ab8cc60b04e66be11eb41672991482b9c0656

- ec2a3e9e9e472488b7540227448c1794ee7a5be6

- e473e5b82ce65cb58fde4956ae529453eb0ec24f

- 3c8e60ce5ff0cb21be39d1176d1056f9ef9438fa

- d613f01ed5cb636feeb5d6b6843cb1686b7b7980

- c41749901740d032b8cff0e397f6c3e26d05df76

- e38bca5d39d1cfbfbcac23949700fe24a6aa5d89

- 09b4c74c0cf18533c8c5022e059b4ce289066830

- 37269b8d4115f0bdef96483b1de4593b95119b93

- 4d885d757d00e8abf8c4993bc49886d12c250c44

- bc59ff12f71e9c8234c5e335d48f308207f6acffad3e953f447e7de1504e57af

- 31829479fa5b094ca3cfd0222e61295fff4821b778e5a7bd228b0c31f8a3cc44

- 35b0b54d13f50571239732421818c682fbe83075a4a961b20a7570610348aecc

- e48900dc697582db4655569bb844602ced3ad2b10b507223912048f1f3039ac6

- 00e815ade8f3ad89a7726da8edd168df13f96ccb6c3daaf995aa9428bfb9ecf1

- 408af0af7419f67d396f754f01d4757ea89355ad19f71942f8d44c0d5515eec8

- 0d19f60423cb2128555e831dc340152f9588c99f3e47d64f0bb4206a6213d579

- 7ada1228c791de703e2a51b1498bc955f14433f65d33342753fdb81bb35e5886

- 8e1bbe4cedeb7c334fe780ab3fb589fe30ed976153618ac3402a5edff1b17d64

- d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

- cff818453138dcd8238f87b33a84e1bc1d560dea80c8d2412e1eb3f7242b27da

- 929b7bf174638ff8cb158f4e00bc41ed69f1d2afd41ea3c9ee3b0c7dacdfa238

- 102010727c6fbcd9da02d04ede1a8521ba2355d32da849226e96ef052c080b56

- 7e91ff12d3f26982473c38a3ae99bfaf0b2966e85046ebed09709b6af797ef66

- e19d8919f4cb6c1ef8c7f3929d41e8a1a780132cb10f8b80698c8498028d16eb

- 3ee9b22827cb259f3d69ab974c632cefde71c61b4a9505cec06823076a2f898e

- b207ce32398e8816ed44ea079904dc36

- 73efd5dc218db4d8c36546d9c9efe91c

- 36fe53674c67310af572daedf6e8deed

- 96caf3bcd58d41d23d1a4e27f2165ae3

- 7c90d8aed3efb9f8c661b1ab0a6f5986

3. Odstraňte ransomware a eliminujte exploit kity

Před obnovením dat musíte zaručit, že vaše zařízení neobsahuje ransomware a že útočníci nemohou provést nový útok prostřednictvím sad exploitů nebo jiných zranitelností. Služba pro odstranění ransomwaru může ransomware odstranit, vytvořit forenzní dokument pro vyšetřování, odstranit zranitelnosti a obnovit vaše data.

4. K obnovení dat použijte zálohu

Zálohy jsou nejúčinnějším způsobem obnovy dat. Ujistěte se, že máte denní nebo týdenní zálohy v závislosti na využití dat.

5. Kontaktujte službu obnovy ransomwaru

Pokud nemáte zálohu nebo potřebujete pomoc s odstraněním ransomwaru a odstraněním zranitelností, měli byste kontaktovat službu pro obnovu dat. Zaplacení výkupného nezaručuje, že se vám vaše data vrátí. Jediným zaručeným způsobem, jak můžete obnovit každý soubor, je mít jeho zálohu. Pokud nemáte nedávnou zálohu, služby pro obnovu dat ransomwaru vám mohou pomoci dešifrovat a obnovit soubory. Odborníci na SalvageData mohou bezpečně obnovit vaše soubory a zaručit, že ransomware Clop znovu nenapadne vaši síť. Kontaktujte naše odborníky 24 hodin denně, 7 dní v týdnu pro službu nouzového obnovení nebo najděte centrum pro obnovu ve vašem okolí.

Zabraňte útoku ransomwaru Clop

Prevence ransomwarových útoků je snazší a levnější než obnova z nich. Clop ransomware může stát budoucnost vaší firmy a dokonce zavřít její dveřeClop gang se zaměřuje na americké nemocnice, aby ukradl data 1 milionu pacientůa využívat zranitelnosti známé jako zero-day. Jedná se o softwarová porušení, která vývojáři opravují prostřednictvím nových aktualizací. Podle HHS bylo v roce 2022 obětí Clop více než 289 nemocnic. To znamená, že musíte udržovat aktualizovaný software, abyste chránili svá data před ransomwarem Clop. Kyberzločinci však mohou být někdy rychlejší a dostat se k obětem ještě před vydáním aktualizace.

1. Používejte silná hesla

Ujistěte se, že každý účet má své heslo vytvořené náhodně s kombinací čísel, písmen a speciálních znaků, abyste zabránili neoprávněnému přístupu.

2. Udržujte software aktualizovaný

Jak již bylo zmíněno, aktualizace softwaru mohou odstranit zranitelnosti, které mohou kybernetičtí útočníci zneužít ke vstupu do vaší obchodní sítě. Udržování aktualizovaného softwaru zvýší zabezpečení vašeho systému.

3. Naplánujte pravidelné zálohování

Zálohy jsou nejúčinnějším způsobem, jak obnovit data, bez ohledu na to, zda jste je ztratili v důsledku přírodní katastrofy nebo kybernetického útoku. Jsou také nejrychlejší metodou, jak se vrátit do práce po katastrofě, jako je Clop útok.

4. Použijte řešení kybernetické bezpečnosti

Pokud si najmete službu kybernetické bezpečnosti nebo budete mít tým IT, který bude udržovat vaše data v bezpečí, zabráníte kybernetickým útočníkům v přístupu k vašim datům. Tito profesionálové mohou prohledat váš systém a najít zranitelná místa a vytvořit opatření ke zlepšení vašich firemních protokolů kybernetické bezpečnosti a povědomí.

5. Mějte v ruce plán obnovy

Plán obnovy dat (DRP) je dokument, který stanoví strategie, jak zvládnout katastrofy, jako jsou útoky ransomwaru. Umožňují rychlejší obnovu a kontinuitu podnikání. Podívejte se, jak vytvořit plán obnovy dat pomocí našeho podrobného průvodce.