Abstrikt om, regional regikator SAARC, A10 Networks

I oktober 2016 befalte Mirai Botnet en rekke enheter som rutere, webkameraer, DVR-er, IP-kameraer, termostater, digitale videoopptakere og andre internettkoblede enheter, for å distribuere DDOS-nyttelast som overgår 1 TBPS-gjennomstrømning. Botnettene ble brukt til å lansere massive DDoS -angrep for å ta ned servere, applikasjoner, tjenester og nettsteder. Det ser utMiraiKan ha litt konkurranse. Og navnet er Wirex Botnet.

Google fjernet nylig omtrent 300 apper fra Play StoreEtter at forskere fant ut at de aktuelle appene i hemmelighet kapret Android-enheter for å mate trafikk til bredskala distribuert nektelse av tjeneste (DDoS) angrep mot flere innholdsleveringsnettverk (CDNS) og innholdsleverandører.

Ifølge et team av forskere fra Akamai, Cloudflare, Flashpoint, Google, Oracle Dyn, RiskIQ, Team Cymru og andre organisasjoner, har Wirex Botnet skylden.

Akamai -forskere oppdaget først Wirex da den ble brukt til å angripe en av kundene, et multinasjonalt gjestfrihetsselskap, ved å sende trafikk fra hundretusener av IP -adresser.

“Wirex Botnet består først og fremst Android -enheter som kjører ondsinnede applikasjoner og er designet for å skape DDoS -trafikk. Botnet er noen ganger assosiert med løsepenger til mål, ”skrev Cloudflare i et blogginnlegg.

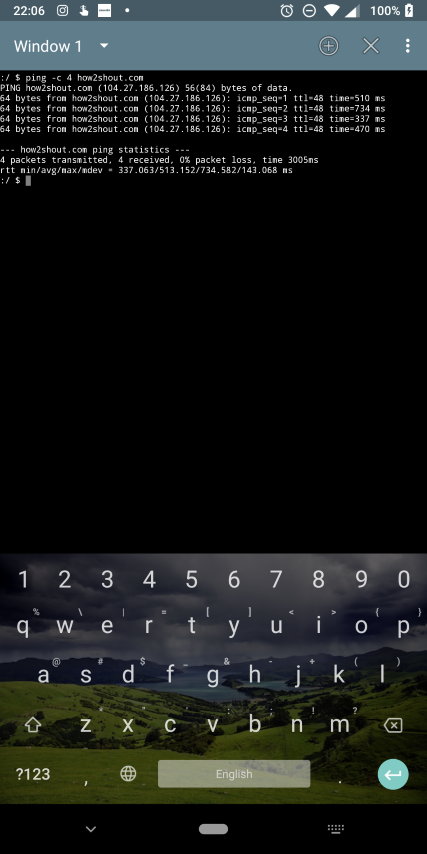

Wirex brukte de kaprede enhetene for å starte volumetriske applikasjonslag DDoS-angrep, bemerket Cloudflare. Trafikken som ble generert av angrepsknutene var først og fremst HTTP Get -forespørsler, selv om noen varianter så ut til å være i stand til å sende etter forespørsler. Med andre ord produserer Botnet trafikk som ligner gyldige forespørsler fra generiske HTTP -klienter og nettlesere.

De ondsinnede applikasjonene det gjelder inkluderte medie- og videospillere, ringetoner og andre verktøy som lagringsledere. I følge Gizmodo inneholdt de uærlige appene skjult malware som kunne bruke en Android -enhet til å delta i et DDoS -angrep så lenge enheten ble slått på.

Det er uklart hvor mange enheter som ble smittet - en forsker fortalte KrebSseSecurity at Wirex smittet minimum 70 000 enheter, men bemerket at estimatet er konservativt. Det antas at enheter fra mer enn 100 land ble brukt til å delta i angrepene.

“Sytti tusen var en sikker innsats fordi denne botneten gjør det slik at hvis du kjører nedover motorveien og telefonen din er opptatt med å angripe et nettsted, er det en sjanse for at enheten din kan dukke opp i angrepsloggene med tre eller fire eller til og med fem Ulike Internett -adresser, ”sa Akamai senioringeniør Chad Seaman i et intervju med KrebsseSecurity. ”Vi så angrep komme fra infiserte enheter i over 100 land. Det kom fra overalt. ”

Wirex, omtrent som forgjengeren Mirai, illustrerer viktigheten av å beskytte nettverket og applikasjonene dine mot angrep. Store angrep kan komme hvor som helst, til og med et botnet som består av titusenvis av Android-enheter. Når disse typer angrep vokser i frekvens, raffinement og størrelse, må organisasjoner løsninger på plass for å stoppe dem før de har muligheten til å ødelegge.

Wirex er unik ved at den introduserer en ny trussel: våpniserte smarttelefoner, som introduserer milliarder av endepunkter som er moden for en infeksjon som kan forplante dårlige agenter på et mobilnett.

Tradisjonelt er mobile og tjenesteleverandørnettverk beskyttet mot angrep som kommer inn gjennom Internett. Imidlertid blir mange kritiske komponenter ubeskyttet basert på antagelsen om at angrep vil bli stoppet ved internettkanten. Angrep som Wirex endrer dette paradigmet.

"Wirex beviser at angrep også kan stamme fra et mobilnettverk, og noen få tusen infiserte verter kan påvirke hjernen til et mobilnett," sa A10 -direktør for produktstyring Yasir Liaqatullah. "Disse infiserte smarttelefonene vil etter hvert begynne å angripe de kritiske komponentene i mobilnett, og det potensielle nedfallet fra det kan være enormt."

Angrep som Wirex forsterker behovet for tjenesteleverandører for å beskytte sine viktige eiendeler på alle fronter - ikke bare mot angrep utenfra, men også fra innsiden.

For å bekjempe angrep som Wirex, trenger tjenesteleverandører og mobile nettverksoperatører en intelligent, skalerbarmellom smarttelefoner og mobilnettinfrastruktur, både den interne og eksterne. For å adressere denne sofistikerte typen angrep, krever en moderne DDoS -løsning intelligens for å forstå den endrede naturen til et polymorfangrep, som har evnen til å endre signaturer og varierende overskrifter, som de som ble lansert av Wirex.

Å plassere høy ytelse, skalerbar og intelligent trusselbeskyttelse i mobilnettet vil hjelpe tjenesteleverandører til å forsvare seg mot disse milliarder av våpenvåpen og gi dem mulighet til å oppdage trusler på nettet og angrep på flere vektorater, lære av dem og, viktigst, stopp dem.

En flerlags tilnærming vil sikre at tjenesteleverandørenes og mobile operatørenes hele infrastruktur-både inne og ute-er beskyttet mot trusler. En DDoS-løsning med høy ytelse kan også beskytte mot megabit til Terabit Multi-Vector DDoS-angrep, som de som er drevet av Wirex.

![[Løst] Hvor går AirDrop-filer og bilder på iPhone/Mac?](https://elsefix.com/statics/image/placeholder.png)