Consejo

Si su teléfono se sobrecalienta, se comporta de manera errática o se queda sin batería rápidamente, es posible que alguien esté accediendo remotamente a su dispositivo. Es importante resolver esto rápidamente antes de perder datos personales valiosos como sus fotografías o su número de tarjeta de crédito.

Brechas de seguridad móviles: estadísticas

A continuación se muestra una lista de estadísticas clave sobre seguridad móvil:

- 98% del malware móvilapunta a dispositivos Android

- En el primer trimestre de 2023,El adware fue la amenaza más común.a dispositivos móviles (34,8%)

- 80% de los ataques de phishingdispositivos móviles específicos.

Cómo saber si alguien está accediendo a tu teléfono de forma remota

Busque un drenaje inusual de la batería o aplicaciones que se comporten de manera errática. A continuación se muestran las dos señales más importantes de que alguien tiene acceso remoto a su teléfono.

- Drenaje inusual de la batería.Si no ha estado usando su dispositivo más de lo habitual, pero la batería se está agotando rápidamente, esto podría ser una señal de que algo que no debería estar funcionando está funcionando.

- Comportamiento errático.Si su dispositivo se comporta de manera errática, falla con frecuencia o se ralentiza sin motivo aparente, podría haber sido pirateado.

Además, puede saber si alguien está controlando su teléfono de forma remota revisando cuidadosamente las señales a continuación:

- Calidez inusual.¿Tu teléfono se siente caliente al tacto cuando está inactivo? La razón de esto puede ser malware o una aplicación maliciosa que se ejecuta en segundo plano y consume su potencia de procesamiento.

- Aplicaciones o cuentas no reconocidas.No querrás encontrar aplicaciones que no recuerdas haber descargado. Tampoco querrás ver nuevas cuentas vinculadas a tu dispositivo que no hayas creado. Estos suelen ser el resultado de ataques de phishing en los que accidentalmente se concede acceso a los atacantes.

- Picos de datos.Un aumento repentino e inexplicable en el uso de datos podría indicar que algo en su teléfono está enviando información a un servidor remoto. Es posible que el malware esté transmitiendo sus datos en segundo plano.

- Notificaciones de seguridad inesperadas.Las solicitudes sospechosas de cambio de contraseña o nuevas ubicaciones de inicio de sesión pueden significar que alguien está intentando acceder a sus cuentas. Esto podría seguir a un ataque de phishing exitoso en el que el atacante obtuvo sus credenciales.

- Ventanas emergentes y anuncios inusuales.Una avalancha de ventanas emergentes y anuncios puede indicar que su dispositivo tiene adware, una forma de malware. Esto podría deberse a la descarga de una aplicación infectada de una fuente que no es de confianza.

- Correos electrónicos o mensajes de texto enviados desde su cuenta.Si amigos o familiares informan haber recibido mensajes extraños suyos o nota correos electrónicos o mensajes de texto en su carpeta de enviados que no escribió, esto podría ser una señal de acceso no autorizado a su cuenta.

Consejo

Si nota al menos dos o tres de los signos enumerados anteriormente, es muy probable que su dispositivo haya sido comprometido. ¡Tome medidas con prontitud! Además, infórmese sobre cómo evitar que alguien espíe su teléfono en el blog de Clario.

Revisar periódicamente su dispositivo en busca de aplicaciones desconocidas, monitorear el uso de datos y batería y ser consciente del rendimiento típico de su teléfono puede marcar la diferencia a la hora de detectar accesos no autorizados con antelación.

Cómo bloquear el acceso de alguien a tu teléfono

La prevención es la clave para garantizar que su teléfono permanezca a salvo de las amenazas cibernéticas. Al implementar las siguientes prácticas, puede reforzar las defensas de su teléfono y evitar los dolores de cabeza asociados con el acceso no autorizado a su teléfono.

Consejos para bloquear el acceso remoto en iPhone y Android

- Mantenga su software actualizado.Las actualizaciones de software suelen incluir parches de seguridad que protegen su teléfono de vulnerabilidades conocidas.

- Utilice un código de acceso o PIN seguro.Un código de acceso o PIN seguro hará que sea más difícil para alguien acceder a su teléfono en caso de pérdida o robo.

- Habilite la autenticación de dos factores.2FA agrega una capa adicional de seguridad al solicitarle que ingrese un código de su teléfono además de su contraseña cuando inicie sesión en sus cuentas.

- Tenga cuidado en los enlaces en los que hace clic y en los archivos adjuntos que abre.Los correos electrónicos y mensajes de texto de phishing suelen contener enlaces o archivos adjuntos que pueden infectar su teléfono con malware.

- Descargue aplicaciones únicamente de fuentes confiables.App Store y Google Play tienen medidas de seguridad para restringir aplicaciones maliciosas. Sin embargo, es aconsejable ser selectivo con las aplicaciones que descarga.

- Siga las listas de verificación de seguridad.Con la aplicación móvil Clario AntiSpy, puede seguir listas de verificación paso a paso para asegurarse de tener las protecciones esenciales para impedir que alguien acceda a su teléfono.

- Descubra una lista de infracciones.Puede revisar una lista de violaciones de seguridad con Clario AntiSpy. El monitor de violación de datos de Clario escanea la web oscura para ver si sus contraseñas se filtraron debido a una violación de seguridad en un sitio web donde tiene una cuenta. Luego puede revisar la lista de contraseñas comprometidas y cambiarlas o eliminar las cuentas.

A continuación se explica cómo utilizar el monitor de violación de datos de Clario AntiSpy:

- Descargar Clario AntiSpyy obtener una suscripción para crear una cuenta

- Hacer clicRevisa más correos electrónicos

- Escriba su dirección de correo electrónico y espere a que Clario AntiSpy ejecute el análisis.

- Si Clario AntiSpy encuentra alguna infracción, siga las instrucciones que aparecen en pantalla para eliminar cualquier riesgo de seguridad al que haya estado expuesto.

- Utilice VPN y redes seguras.Una red privada virtual (VPN) cifra sus datos y protege su conexión, especialmente cuando se conecta a una red Wi-Fi pública. Esto reduce el riesgo de que los piratas informáticos intercepten sus datos.

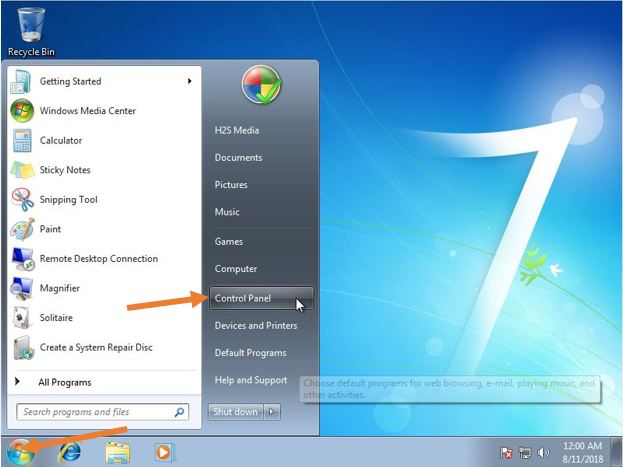

- Revise periódicamente la lista de aplicaciones de su dispositivo.Verifique tanto su lista principal de aplicaciones como las carpetas de aplicaciones. Recuerde, algunas aplicaciones maliciosas pueden ocultarse. Para encontrar aplicaciones ocultas, vaya a App Store y haga clic en la imagen de perfil en la esquina superior derecha. Luego, revise esta lista detenidamente y elimine cualquier aplicación que no reconozca o que no haya instalado usted mismo.

- Examina las cuentas conectadas a tu dispositivo.Vaya a la configuración de su dispositivo y seleccione "Cuentas" o una opción similar. Asegúrese de que todas las cuentas vinculadas le resulten familiares.

- Desactiva el seguimiento.Si le preocupa que alguien lo esté rastreando, siga los pasos completos sobre cómo evitar que alguien rastree su teléfono en el blog de Clario.

Consejos específicos para iPhone

- Habilite Touch ID o Face ID.Touch ID y Face ID agregan una capa adicional de seguridad al permitirle desbloquear su teléfono con su huella digital o escaneo facial.

- Utilice la función Buscar mi.encontrar mipuede ayudarle a localizar su teléfono en caso de pérdida o robo.

- Habilite el borrado remoto.de manzanaBuscar dispositivosLa función le permite borrar todos los datos de su teléfono de forma remota desde otro dispositivo en caso de pérdida o robo.

- No hagas jailbreak a tu iPhone.El jailbreak debilita los mecanismos de seguridad de su dispositivo. Esto hace que tu iPhone sea mucho más vulnerable a los ataques.

Clario AntiSpy puede escanear su dispositivo en busca de signos de fuga u otras amenazas importantes a la seguridad. De esta manera, sabrá si alguien ha eludido la seguridad de Apple para obtener acceso no autorizado a su dispositivo.

- Revise periódicamente la configuración de iCloud y las funciones de seguridad.Asegúrese de que funciones como la autenticación de dos factores estén habilitadas y revise los permisos de la aplicación en la aplicación Configuración. Solo otorgue permiso a las aplicaciones para acceder a los datos que necesitan para funcionar correctamente.

- Descargue aplicaciones únicamente desde la App Store oficial.La App Store sigue pautas estrictas que reducen el riesgo de descargar software malicioso.

Consejos específicos de Android

- Habilite Google Buscar mi dispositivo.Encontrar mi dispositivole ayuda a localizar, hacer sonar o borrar su dispositivo de la web.

- Habilite el bloqueo remoto y el borrado remoto.Estas característicasle permite bloquear o borrar su teléfono de forma remota en caso de pérdida o robo.

- Evite rootear y descargar aplicaciones de tiendas de terceros.Rootear, como hacer jailbreak en iPhones, puede crear vulnerabilidades de seguridad, permitiendo que alguien acceda a su teléfono de forma remota. Cíñete a las opciones de Google Play Store. También puede utilizar el detector de enraizamiento de Clario Anti Spy para escanear su dispositivo en busca de signos de manipulación.

- Supervise la actividad de su cuenta de Google.Realice un seguimiento de la actividad de su cuenta y utilice herramientas comoProteger Google Playque escanean aplicaciones y garantizan que sean seguras.

- Cifrar datos confidenciales.Cifre mensajes de texto y correos electrónicos o utilice aplicaciones de masaje, como WhatsApp o Signal, para beneficiarse de los protocolos de cifrado.

- Supervisar las violaciones de datos.Puede utilizar la función de monitorización de violaciones de datos de Clario AntiSpy para comprobar qué cuentas en línea son accesibles para los espías. La herramienta escaneará el correo electrónico las 24 horas del día, los 7 días de la semana y le notificará si sus datos se han filtrado en línea.

Una preocupación común relacionada con los piratas informáticos es la posibilidad de que se escuchen las llamadas telefónicas. Si desea saber cómo evitar que alguien escuche sus llamadas telefónicas, muchos de los consejos mencionados anteriormente pueden aplicarse para identificar y detener esta intrusión.

Conclusión

Vale la pena proteger su seguridad y privacidad. Tu teléfono es una parte importante de tu vida, así que protégelo como cualquier cosa valiosa. Manténgase alerta y siga estas mejores prácticas.

Considere utilizar una solución de seguridad como Clario AntiSpy para elevar su protección. Con sus funciones personalizadas para iOS y Android, monitoreo continuo y asistencia de expertos, Clario AntiSpy brinda soluciones a sus problemas de ciberseguridad. Puede obtener Clario AntiSpy en elTienda de aplicacionesy.

Recuerde, no es necesario ser un experto en tecnología para mantener su teléfono seguro. ¡Estas estrategias están diseñadas para usuarios cotidianos como usted! Incorporarlos a tus hábitos diarios te permite vivir tu vida con confianza y seguridad.

Preguntas frecuentes

¿Alguien puede controlar mi teléfono?

La inquietante realidad es que tu teléfono puede ser pirateado de forma remota. Alguien puede controlar su teléfono si ha obtenido acceso no autorizado a él o si le ha dado permiso para hacerlo a través de ciertas aplicaciones o configuraciones. Para proteger la seguridad de su teléfono, utilice contraseñas seguras, evite instalar aplicaciones desconocidas y tenga cuidado al otorgar permisos a aplicaciones o personas en las que no confía.

¿Cómo puede alguien acceder a mi teléfono de forma remota?

La forma más común en que los piratas informáticos pueden acceder a un dispositivo es mediante ataques de phishing. Los piratas informáticos también utilizan aplicaciones falsas, redes Wi-Fi inseguras y otras vulnerabilidades.

Los sitios web falsos pueden robar sus datos.Los correos electrónicos o mensajes de texto de phishing parecen comunicaciones oficiales de la empresa y conducen a sitios web que parecen familiares o similares a los oficiales. Una vez que hace clic en el enlace e ingresa los datos de su tarjeta de crédito o una contraseña en un sitio web que considera legítimo, permite que alguien acceda a su teléfono o controle sus transacciones bancarias de forma remota.

Siempre verifique la dirección de correo electrónico del remitente y tenga cuidado con las solicitudes no solicitadas de información personal. Evite hacer clic en enlaces por completo, especialmente cuando conducen a una pantalla de inicio de sesión. En su lugar, simplemente navegue hasta el sitio web oficial desde su navegador.

Los piratas informáticos pueden engañarte para que descargues aplicaciones falsas de Android.Si usa un dispositivo Android, descargue siempre aplicaciones de Play Store para reducir el riesgo de que aplicaciones maliciosas obtengan acceso no autorizado a sus datos y funciones de su dispositivo.

Los piratas informáticos pueden utilizar otros métodos para obtener acceso.Evite el jailbreak, el intercambio de tarjetas SIM y las redes Wi-Fi comprometidas. Además, esté atento a las vulnerabilidades de rooteo, depuración de USB, ataques basados en SMS y Bluetooth.

¿Quién busca obtener acceso remoto?

- piratas informáticosperseguir fines económicos o políticos añadiendo malware o robando datos personales

- Cónyuges o sociosPuede ponerse celoso, sospechoso o simplemente demasiado curioso.

- Empleadorespuede agregar rastreadores para garantizar el cumplimiento de la política o realizar un seguimiento de la productividad

- Gobiernosobtener acceso remoto para apoyar la seguridad nacional y la aplicación de la ley

- Equipos de soporte técnicoSolicite acceso remoto para solucionar problemas.

¿Cómo puedo saber si alguien está accediendo remotamente a mi teléfono?

Busque comportamientos inesperados o sospechosos en su dispositivo, como aplicaciones extrañas, ventanas emergentes desconocidas o uso de datos inusual.

Si se pregunta cómo eliminar a un hacker de su teléfono, Clario tiene consejos adicionales que le ayudarán.

Más información:Cómo saber si alguien está accediendo a su iPhone de forma remota