Una nueva herramienta de phishing está ayudando a los delincuentes a robar contraseñas de Microsoft 365 de usuarios de todo el mundo. La empresa de seguridad KnowBe4 expuso el servicio, denominado "Quantum Route Redirect".

Supera los filtros de correo electrónico mostrándoles páginas web seguras. Sin embargo, los usuarios humanos son enviados a sitios de inicio de sesión falsos que capturan sus datos. Este método, activo en 90 países, tiene la mayoría de sus objetivos en Estados Unidos. Los expertos dicen que la herramienta proporciona armas potentes a atacantes menos capacitados, lo que facilita que cualquiera cometa delitos cibernéticos graves.

Laboratorios de amenazas de KnowBe4identificado por primera vezla campaña a principios de agosto, observando una operación sofisticada dirigida a las credenciales de Microsoft 365 con diversos señuelos.

Los atacantes se hacen pasar por servicios comoDocumentos, enviar avisos de nómina falsos o utilizar códigos QR en ataques de “quishing” para canalizar a las víctimas hacia sus páginas de recolección de credenciales. Un potente motor que funciona entre bastidores es el hilo conductor.

Conozca Quantum Route Redirect: el phishing simplificado

Al automatizar la compleja mecánica de la evasión, la nueva herramienta agiliza lo que alguna vez fue un proceso técnicamente exigente. Su función principal es un sistema de filtrado inteligente que distingue entre escáneres de seguridad automatizados y posibles víctimas humanas.

Cuando una herramienta de seguridad escanea un enlace en un correo electrónico de phishing, Quantum Route Redirect presenta una página web legítima e inofensiva. Esta técnica permite que el correo electrónico malicioso pase a través de capas de seguridad como puertas de enlace de correo electrónico seguras (SEG).

Sin embargo, una persona real que hace clic en el mismo enlace es enviada silenciosamente a una página de recolección de credenciales que imita un portal de inicio de sesión de Microsoft 365. Este encubrimiento avanzado protege la infraestructura del atacante para que no sea descubierta y incluida en la lista negra.

Su escala ya es significativa: KnowBe4 identificó aproximadamente 1000 dominios que alojan el kit de phishing. Su impacto es global, con víctimas comprometidas en 90 países, aunque Estados Unidos es el más afectado por los ataques, ya que representa el 76% de los usuarios afectados.

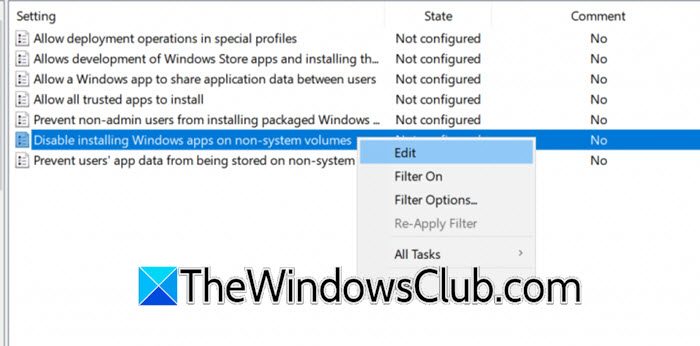

La plataforma también proporciona a sus usuarios delincuentes una elegante interfaz de gestión. Un panel de administración permite una fácil configuración de reglas de redireccionamiento, mientras que un panel ofrece análisis en tiempo real sobre el tráfico de las víctimas, incluida la ubicación, el tipo de dispositivo y la información del navegador.

Funciones como la toma de huellas digitales automatizada del navegador y la detección de VPN/proxy están integradas, lo que elimina casi todos los obstáculos técnicos para el operador.

La democratización del cibercrimen

Esta evolución en la metodología de ataque señala un desafío crítico para la seguridad empresarial. Quantum Route Redirect es un excelente ejemplo de la “democratización del ciberdelito”, una tendencia en la que herramientas sofisticadas se empaquetan en plataformas de phishing como servicio (PhaaS) fáciles de usar.

Dichos servicios reducen la barrera de entrada, lo que permite a los actores de amenazas con experiencia técnica mínima lanzar campañas que pueden eludir las defensas tradicionales.

Estas plataformas son parte de una creciente cadena de suministro criminal donde los atacantes pueden comprar kits ya preparados que se encargan de todo, desde la evasión hasta la recopilación de credenciales. Esta tendencia no es nueva; una campaña anterior dirigida a Microsoft 365 utilizó un conjunto de herramientas PhaaS conocido como “Rockstar 2FA” para evitar la autenticación multifactor.

Al igual que Quantum Route Redirect, se vendió como una suscripción, lo que permitió acceder a capacidades avanzadas por una tarifa modesta.

Una mayor disponibilidad de estas herramientas acelera el ritmo de los ataques y se alinea con las advertencias de Microsoft, que señaló que "la IA ha comenzado a bajar el listón técnico para los actores del fraude y el cibercrimen... haciendo que sea más fácil y barato generar contenido creíble para los ciberataques a un ritmo cada vez más rápido".

Una tendencia más amplia a convertir la confianza en armas

La estrategia detrás de Quantum Route Redirect es parte de una tendencia más amplia e insidiosa: la militarización de servicios legítimos y confiables.

Los ciberdelincuentes están cooptando cada vez más la infraestructura de empresas establecidas para que sus ataques parezcan auténticos y eludan los filtros de seguridad. Un informe reciente destacóun aumento del 67% en el abuso de plataformas comerciales confiables como QuickBooks y Zoom para ataques de phishing.

Los atacantes entienden que es menos probable que las herramientas de seguridad y los usuarios sospechen del tráfico que se origina en un dominio conocido y de buena reputación. A principios de este año, una campaña similar abusó de la función "envoltura de enlaces" ofrecida por los proveedores de seguridad Proofpoint e Intermedia.

Al comprometer una cuenta ya protegida por estos servicios, los atacantes podrían enviar enlaces maliciosos que se reescribían automáticamente con una URL de seguridad confiable, blanqueándolos de manera efectiva.

El enlace malicioso final suele estar a varios pasos de distancia del clic inicial, engañando tanto al software de seguridad como a los usuarios cautelosos.

Defenderse de esta nueva realidad requiere una estrategia de múltiples niveles. Si bien la capacitación de los usuarios sigue siendo importante, ya no es suficiente cuando los enlaces maliciosos están enmascarados por dominios confiables.

Las empresas necesitan soluciones avanzadas de seguridad del correo electrónico capaces de realizar un análisis de contenido profundo utilizando procesamiento de lenguaje natural, junto con un filtrado de URL sólido en el momento del clic.

Más lectura:La filtración de datos de Google Gmail expone a 2 mil millones de usuarios a riesgos de phishing

Microsoft ya ha tomado medidas a nivel de plataforma contra amenazas similares, como su decisión de 2025 de bloquear imágenes SVG en línea en Outlook para combatir el phishing transmitido por SVG.

En última instancia, prepararse para herramientas como Quantum Route Redirect exige una combinación de controles técnicos resistentes y procedimientos de respuesta rápida para cuando las credenciales se vean inevitablemente comprometidas.

![El sitio de SdmoviesPoint no se está abriendo [FIX]](https://elsefix.com/tech/tejana/wp-content/uploads/2025/03/How-to-fix-SDMoviesPoint-site-is-not-opening.jpg)