Ransomware trof onlangs een aantal onbeveiligde MongoDB-installaties en hield de gegevens vast om losgeld te vragen. Hier zullen we introducerenMongoDBen bekijk enkele stappen die u kunt nemen om de database te beveiligen en te beschermen.

Wat is MongoDB

MongoDB is een open source-database die gegevens opslaat met behulp van een flexibel documentgegevensmodel. MongoDB verschilt van traditionele databases die zijn gebouwd met tabellen en rijen, terwijl MongoDB een architectuur van collecties en documenten gebruikt.

Volgens een dynamisch schemaontwerp zorgt MongoDB ervoor dat de documenten in een verzameling verschillende velden en structuren kunnen hebben. De database maakt gebruik van een documentopslag- en gegevensuitwisselingsformaat genaamd BSON, dat een binaire weergave biedt van JSON-achtige documenten. Dit maakt data-integratie voor bepaalde soorten applicaties sneller en eenvoudiger.

Lezen:

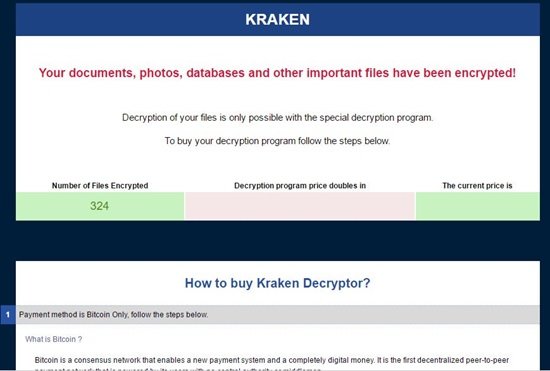

Ransomware valt MongoDB-gegevens aan

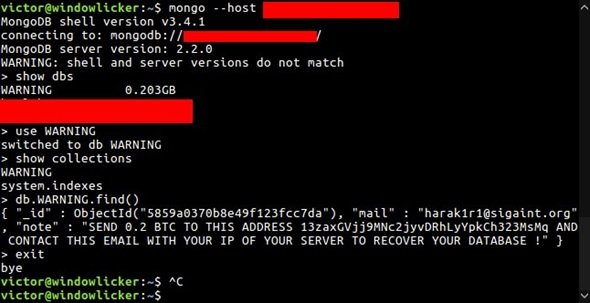

Er is een reeks geweestop slecht beveiligde MongoDB-installaties.

Een paar jaar geleden ontdekte beveiligingsexpert Victor Gevers 200 MongoDB-installaties die werden aangevallen en vastgehouden voor losgeld. Al snel waren de geïnfecteerde installaties echter gestegen tot 2000 DB's, zoals gerapporteerd door een andere beveiligingsonderzoeker,Oprichter John Matherly. De eerste rapporten suggereerden vervolgens dat aanvallers 1als losgeld.

Steeds meer hackers doen hetzelfde: slecht geconfigureerde databases voor Ransom openen, kopiëren en verwijderen.

Hoe sluipt de MongoDB Ransomware binnen

MongoDB-servers die zonder wachtwoord via internet toegankelijk zijn, zijn het doelwit van de hackers. Vandaar dat serverbeheerders ervoor kozen hun servers te runnenzonder wachtwoorden werkzaamstandaard gebruikersnamenwerden gemakkelijk opgemerkt door de hackers.

Wat nog erger is, er zijn exemplaren van dezelfde serveropnieuw gehackt door verschillende hackergroependie bestaande losgeldbriefjes hebben vervangen door hun eigen losgeldbriefjes, waardoor het voor slachtoffers onmogelijk wordt om te weten of ze wel de juiste crimineel betalen, laat staan of hun gegevens kunnen worden hersteld. Daarom is het niet zeker of de gestolen gegevens zullen worden teruggegeven. Zelfs als u het losgeld heeft betaald, kunnen uw gegevens dus nog steeds verdwenen zijn.

MongoDB-beveiliging

Het is een must dat serverbeheerders eenen gebruikersnaam voor toegang tot de database. Bedrijven die de standaardinstallatie van MongoDB gebruiken, worden ook geadviseerd dit te doenhun software bijwerken, authenticatie instellen envergrendel poort 27017die het meest het doelwit is van de hackers.

Stappen om uw MongoDB-gegevens te beschermen

- Dwing toegangscontrole en authenticatie af

Begin met het inschakelen van toegangscontrole van uw server en specificeer het authenticatiemechanisme. Authenticatie vereist dat alle gebruikers geldige referenties opgeven voordat ze verbinding kunnen maken met de server.

De nieuwsteMongoDB 3.4Met deze release kunt u authenticatie op een onbeveiligd systeem configureren zonder dat er downtime ontstaat.

- Op rollen gebaseerde toegangscontrole instellen

In plaats van volledige toegang te bieden aan een reeks gebruikers, kunt u rollen maken die de exacte toegang definiëren die een reeks gebruikers nodig heeft. Volg een principe van de minste privileges. Maak vervolgens gebruikers aan en wijs hen alleen de rollen toe die ze nodig hebben om hun activiteiten uit te voeren.

- Versleutel communicatie

Gecodeerde gegevens zijn moeilijk te interpreteren en niet veel hackers kunnen deze met succes ontsleutelen. Configureer MongoDB om TLS/SSL te gebruiken voor alle inkomende en uitgaande verbindingen. Gebruik TLS/SSL om de communicatie tussen de Mongod- en Mongos-componenten van de MongoDB-client en tussen alle applicaties en MongoDB te coderen.

Met MongoDB Enterprise 3.2 kan de eigen Encryption at Rest van de WiredTiger-opslagengine worden geconfigureerd om gegevens in de opslaglaag te coderen. Als u de versleuteling van WiredTiger in rust niet gebruikt, moeten MongoDB-gegevens op elke host worden versleuteld met behulp van bestandssysteem-, apparaat- of fysieke versleuteling.

- Beperk netwerkblootstelling

Om de netwerkblootstelling te beperken, moet u ervoor zorgen dat MongoDB in een vertrouwde netwerkomgeving draait. Beheerders mogen alleen vertrouwde clients toegang geven tot de netwerkinterfaces en poorten waar MongoDB-instanties beschikbaar zijn.

- Maak een back-up van uw gegevens

MongoDB Cloud Manager en MongoDB Ops Manager bieden continue back-up met herstel op een bepaald tijdstip, en gebruikers kunnen waarschuwingen inschakelen in Cloud Manager om te detecteren of hun implementatie blootgesteld is aan internet

- Activiteit van het auditsysteem

Door periodiek auditsystemen uit te voeren, weet u zeker dat u op de hoogte bent van eventuele onregelmatige wijzigingen in uw database. Volg de toegang tot databaseconfiguraties en gegevens. MongoDB Enterprise bevat een systeemcontrolefaciliteit die systeemgebeurtenissen op een MongoDB-instantie kan registreren.

- Voer MongoDB uit met een toegewijde gebruiker

Voer MongoDB-processen uit met een speciaal gebruikersaccount voor het besturingssysteem. Zorg ervoor dat het account machtigingen heeft voor toegang tot gegevens, maar geen onnodige machtigingen.

- Voer MongoDB uit met veilige configuratieopties

MongoDB ondersteunt de uitvoering van JavaScript-code voor bepaalde bewerkingen op de server: mapReduce, group en $where. Als u deze bewerkingen niet gebruikt, schakelt u scripting op de server uit met behulp van de--noscriptingoptie op de opdrachtregel.

Gebruik alleen het MongoDB-draadprotocol voor productie-implementaties. Houd invoervalidatie ingeschakeld. MongoDB maakt standaard invoervalidatie mogelijk via de wireObjectCheck-instelling. Dit zorgt ervoor dat alle documenten die door de mongod-instantie zijn opgeslagen, geldige BSON zijn.

- Vraag een technische implementatiegids voor beveiliging aan (indien van toepassing)

De Security Technical Implementation Guide (STIG) bevat beveiligingsrichtlijnen voor implementaties binnen het Amerikaanse ministerie van Defensie. MongoDB Inc. levert op verzoek zijn STIG voor situaties waarin dit vereist is. Voor meer informatie kunt u een exemplaar opvragen.

- Overweeg naleving van beveiligingsnormen

Voor toepassingen die HIPAA- of PCI-DSS-compatibiliteit vereisen, raadpleegt u de MongoDB Security Reference Architecturehiervoor meer informatie over hoe u de belangrijkste beveiligingsmogelijkheden kunt gebruiken om een compatibele applicatie-infrastructuur te bouwen.

Hoe u erachter kunt komen of uw MongoDB-installatie is gehackt

- Controleer uw databases en collecties. De hackers laten meestal databases en collecties vallen en vervangen ze door een nieuwe, terwijl ze losgeld eisen voor het origineel

- Als toegangscontrole is ingeschakeld, controleert u de systeemlogboeken om ongeautoriseerde toegangspogingen of verdachte activiteiten op te sporen. Zoek naar opdrachten die uw gegevens hebben verwijderd, gebruikers hebben gewijzigd of een record met de vraag om losgeld hebben aangemaakt.

Houd er rekening mee dat zelfs nadat u het losgeld heeft betaald, uw gegevens niet gegarandeerd worden geretourneerd. Daarom moet uw eerste prioriteit na de aanval het beveiligen van uw cluster(s) zijn om verdere ongeautoriseerde toegang te voorkomen.

Hoe bescherm ik mijn MongoDB-database?

U kunt verschillende dingen doen om uw MongoDB-database te beschermen, en enkele tips en trucs worden in dit artikel genoemd. U kunt bijvoorbeeld toegangscontrole en authenticatie afdwingen, op rollen gebaseerde toegangscontrole configureren, uw communicatie versleutelen, een limiet instellen voor netwerkblootstelling, enz. Daarnaast wordt aanbevolen dat u voortdurend een back-up van uw gegevens maakt, zodat u altijd aan de veilige kant kunt blijven.

Is MongoDB een veilige database?

Ja, MongoDB is een beveiligde database die u voor vrijwel elk doel kunt gebruiken. Het is een geweldig alternatief voor Apache, DynamoDB, Redis, enz. Over beveiliging gesproken, je kunt het gebruiken om dingen gedaan te krijgen voor je projecten. Er zijn verschillende beveiligingsmaatregelen nodig om de zaken veilig en veilig te maken voor de gebruikers.

Als u back-ups maakt, kunt u bij het herstellen van de meest recente versie evalueren welke gegevens mogelijk zijn gewijzigd tussen de meest recente back-up en het tijdstip van de aanval. Bezoek voor meer informatiemongodb.com.

![Geen internet na het resetten van de router [repareren]](https://elsefix.com/tech/tejana/wp-content/uploads/2024/09/no-internet-after-router-reset.png)